Mesmo com o trabalho do Comitê Olímpico Internacional (COI) e do Comitê Olímpico Brasileiro (COB) – por meio do Security Operation Center (SOC) – para o evento deste ano, há registros diários de domínios maliciosos, falsas promoções divulgadas em redes sociais e sites falsos para venda de ingressos. Além disso, foi identificado mensagens direcionadas ao COB para roubar credenciais de funcionários e conseguir acesso ao sistema do comitê.

Não há limites para as formas criativa de promoção dos ciberataques. Veja abaixo os detalhes dos golpes maliciosos usando os eventos esportivos deste ano que já são bloqueados pela Kaspersky Lab:

Mais de 230 domínios maliciosos adicionados à KSN

A maioria dos ataques sempre começam com o registro de um domínio, que claramente demonstra seu potencial malicioso. Desde o começo do ano, a criação de novos endereços web foi monitorada diariamente. A blacklist presente em todos os produtos da Kaspersky Lab já conta com mais de 230 desses domínios maliciosos e são bloqueados pela KSN (Kaspersky Security Network).

Muitos desses domínios foram registrados por contas gratuitas ou usando proteção whois, que esconde os dados do verdadeiro dono. Além disso, eles estão em estado inativo, esperando o momento certo de começar o ataque – especialmente aqueles que foram criados para prometer streaming gratuito dos jogos. Outros foram usados para hospedar sites falsos de ecommerce para venda de ingressos fraudulentos, malware ou para disseminar falsas promoções. Outro ponto interessante é que alguns desses domínios já estão usando gTLD (Generic Top Level Domain), aprovados pelo ICANN recentemente (como os domínios tech e outros usados em ataques).

Ingressos e promoções falsos para ingressos gratuitos

A maioria dos e-mails falsos enviados por cibercriminosos brasileiros usaram o mote de ingressos grátis para assistir aos Jogos. Algumas dessas mensagens apontavam para sites falsos e também páginas no Facebook, que usaram como isca o preço baixo e opções de pagamento que facilitassem o processo para o usuário – tornando atrativo para pessoas que deixaram para comprar os ingressos de última hora.

Logicamente, as vítimas que acreditaram, compraram e pagaram o ingresso nunca receberam o produto prometido. As ofertas falsas sempre chamam a atenção pelos preços convidativos e ainda apresentavam diferentes formas de pagamento: via boletos ou transferência bancária. Alguns exemplos: ingresso para assistir à Cerimônia de Abertura estava sendo vendido por 1.800 reais; jogo da Seleção Brasileira de Futebol por 150 reais.

A maioria dos ingressos já foi vendida, portanto tenha muita atenção aos sites que oferecem ingressos muito baratos. Criminosos também estão usando as redes sociais para disseminar seus ataques. O Facebook é o canal mais popular.

No caso dos eventos esportivos do Rio de Janeiro, os dados dos organizadores são tão valiosos quanto as informações dos usuários finais, pois eles permitem roubar as credenciais de quem trabalha no evento e que tem acesso aos recursos do comitê. No monitoramento realizado pela equipe do GReAT, foi encontrado um ataque direcionado aos funcionários do Comitê Olímpico Brasileiro (COB), em fevereiro passado, usando o domínio falso semelhante ao endereço de acesso original. Seguramente este não foi o único ataque recebido por eles.

Phishing: ataque direcionado aos funcionários do COB

Os especialistas da Kaspersky Lab não recomendam a compra de ingressos em canais não oficiais, ou mesmo a recompra de ingressos oficiais.

Phishing direcionado aos empregados do COB: roubo de credenciais

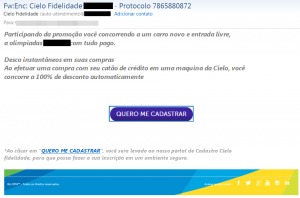

Entre os ataques massivos de phishing direcionados aos usuários finais, o mais popular foi um que usava o nome de uma empresa de cartão de crédito e prometia ingressos grátis e o sorteio de um automóvel. Para participar, era necessário informar o número do seu cartão, que claro, seria clonado também.