Em 2016, o ransomware, mais uma vez, demonstrou que é a maior ameaça de segurança. Nos últimos anos, mais de 200 novas variedades de ransomware foram descobertas, e o crescimento do número de amostras dispersas dobrou.

Para proteger seus clientes, a Avast lança mais três ferramentas de decodificação de ransomware para as seguintes variedades: HiddenTear, Jigsaw e Stampado / Philadelphia.

De acordo com a empresa, o cenário ideal é oferecer diversas opções (gratuitas) para que as vítimas encontrem a que funciona melhor.

- As 'cepas' HiddenTear, Jigsaw e Stampado / Philadelphia têm sido bastante ativas (e predominantes) nos últimos meses. As chaves de criptografia usadas, bem como os algoritmos internos, mudam muito. Isso significa que a Avast precisa atualizar suas ferramentas de descriptografia também. Portanto, há uma boa chance de que nossas soluções, ou as mais novas, ajudem as vítimas das versões mais recentes dessas linhagens de malware.

- Por último, mas igualmente importante, fomos capazes de acelerar significativamente o tempo de desencriptação – mais precisamente, o processo de quebra de senha com brute force -, e, assim, algumas das variantes HiddenTear serão descriptografadas em minutos ao invés de dias. Os melhores resultados são alcançados ao decifrar arquivos diretamente na máquina infectada.

Todas as ferramentas de decodificação estão disponíveis, juntamente com uma descrição detalhada de cada variante do ransomware, na página de ferramentas gratuitas de descriptografia de ransomware da Avast.

Se você foi infectado por uma versão do HiddenTear / Jigsaw / Stampado que não está coberta por estas ferramentas, avise na seção de comentários para que a Avast tente atualizá-las.

Os malwares

HiddenTear – HiddenTear é um dos primeiros códigos de ransomware de código aberto hospedados no GitHub e remonta a agosto de 2015. Desde então, centenas de variantes dele foram produzidas por bandidos usando o código-fonte original. O HiddenTear usa criptografia AES.

Mudanças nos nomes de arquivos: os arquivos criptografados pelo HiddenTear terão as seguintes extensões, (mas não limitadas a estas): .locked, .34xxx, .bloccato, .BUGSECCCC, .Hollycrypt, .lock, .saeid, .unlockit, .razy, .mecpt, .monstro, .lok, .????, .8lock8, .fucked, .flyper, .kratos, .krypted, .CAZZO, .doomed.

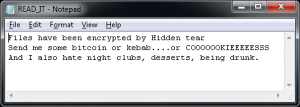

Mensagem de resgate: Depois da criptografia dos arquivos, um arquivo de texto (READ_IT.txt, MSG_FROM_SITULA.txt, DECRYPT_YOUR_FILES.HTML) aparece no Desktop do usuário. Várias variantes podem também exibir esta mensagem de resgate:

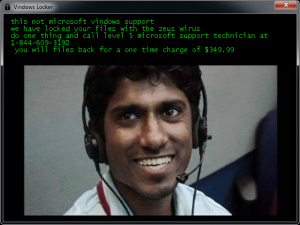

Algumas versões da mensagem de resgate até assustam as vítimas, para pensarem que a equipe de suporte do Windows foi quem travou seu computador.

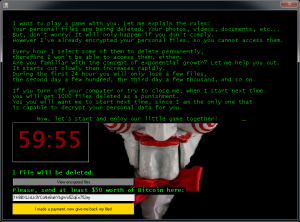

Jigsaw – O Jigsaw é uma estirpe de ransomware que tem sido vista desde março de 2016. Seu nome foi inspirado no nome do personagem do filme "The Jigsaw Killer". Várias variantes deste ransomware usam a imagem do Assassino Jigsaw na tela de resgate.

Mudanças nos nomes de arquivos: os arquivos criptografados terão as seguintes extensões: .kkk, .btc, .gws, .J, .encrypted, .porno, .payransom, .pornoransom, .epic, .xyz, .versiegelt, .encrypted, .payb, .pays, .payms, .paymds, .paymts, .paymst, .payrms, .payrmts, .paymrts, .paybtcs, .fun, .hush.

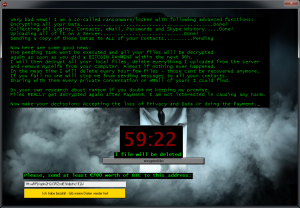

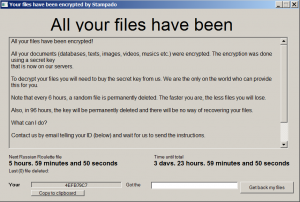

Mensagem de resgate: depois da criptografia dos arquivos, uma das telas abaixo aparecerá:

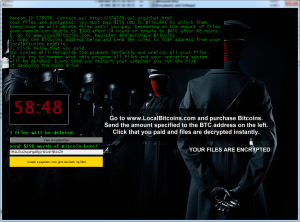

Stampado – Stampado é uma estirpe ransomware escrita com o uso da ferramenta de script AutoIt. Ela está circulando desde agosto de 2016. Está sendo vendida na dark web, e variações novas continuam aparecendo. Uma de suas versões é também chamada Filadélfia.

Mudanças nos nomes de arquivos: o Stampado acrescenta a extensão ".locked" aos arquivos criptografados. Algumas Variantes também criptografam o próprio nome do arquivo, para que o nome dele possa se parecer com este – "document.docx.locked" ou 85451F3CCCE348256B549378804965CD8564065FC3F8.locked.

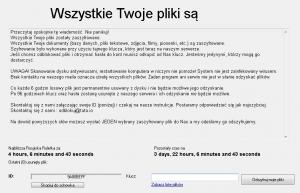

Mensagem de resgate: depois da criptografia dos arquivos, a tela abaixo aparecerá:

Como se proteger para não se tornar uma vítima do ransomware

Em primeiro lugar, certifique-se de ter um antivírus, como o Avast, instalado em todos os seus dispositivos (mesmo smartphones podem se tornar infectados por ransomware). O antivírus irá agir como uma rede de segurança e bloquear o ransomware antes que ele possa causar qualquer dano, caso você acidentalmente tente baixá-lo.

A próxima coisa que você pode fazer para se proteger é estar alerta. Distribuidores de ransomware muitas vezes usam táticas de engenharia social para fazer com que as pessoas baixem o ransomware. Tenha cuidado com os links e anexos que você abre e com o que você baixa na web. Certifique-se de verificar a origem de e-mails, incluindo links e anexos e apenas baixar software e visitar sites confiáveis.

Fazer backup de seus dados corretamente em intervalos regulares também é crucial. Certifique-se de não manter seus backups conectados a seus dispositivos o tempo todo, caso contrário seus backups podem ser sequestrados também. Se você tiver azar e se tornar infectado por ransomware, certifique-se de verificar nossas ferramentas de descriptografia para verificar se podem ajudá-lo a recuperar seus arquivos.