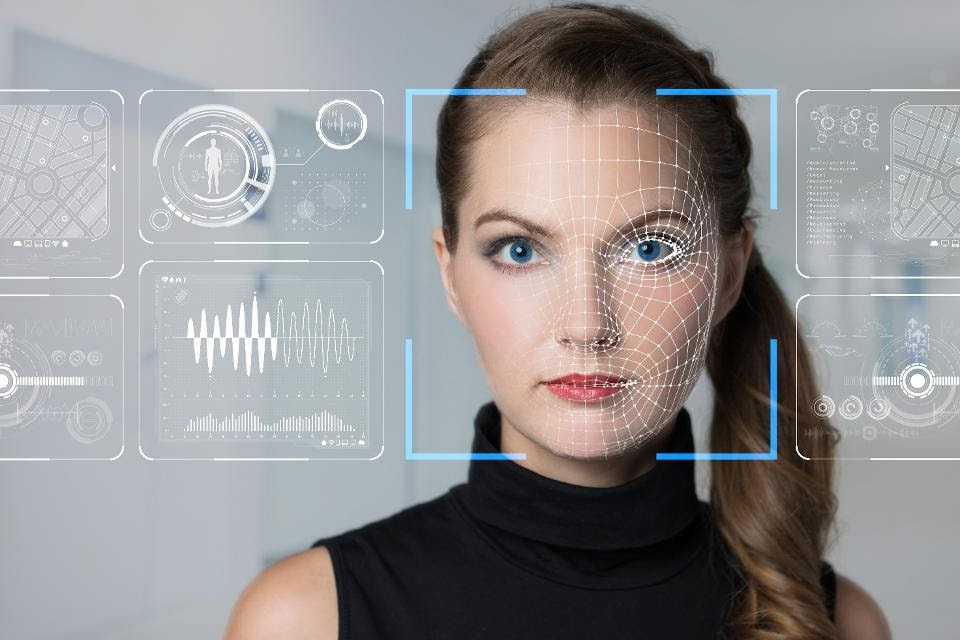

O que você sabe, o que você tem e o que você é, os três fatores clássicos de autenticação, ainda não são suficientes, mesmo que conjugados, para mitigar o roubo de credenciais. O Relatório de Previsões de Cibersegurança da Forcepoint para 2019 lembra que os golpes por phishing, junto ao uso de senhas fracas, continua a atingir com sucesso milhões de usuários. O segundo fator de autenticação normalmente usa o celular e, além do furto ao aparelho, a emulação ou portabilidade do número já são etapas comuns em alguns ataques direcionados. O estudo revela que a autenticação biométrica também tem suas fragilidades.

O relatório menciona que, em 2016, especialistas em segurança e computação gráfica da Universidade da Carolina do Norte derrotaram sistemas de reconhecimento facial usando fotos digitais disponíveis publicamente em mídias sociais e sites de busca, em conjunto com tecnologia móvel de realidade virtual. Em 2017, pesquisadores da Tandon School of Engineering da New York University (NYU) conseguiram emular as impressões digitais de qualquer pessoa usando "impressões digitais mestre" editáveis.

Apesar das advertências, o estudo reconhece o fortalecimento da postura de segurança que veio com as soluções de autenticação biométrica. "A biometria é excelente para agregar confiabilidade à autenticação. Mas não basta; é preciso ver como a pessoa lida com os dados", pondera Nico Fishbach, diretor global de tecnologia da Forcepoint.

Como mitigar o risco do irmão gêmeo ou do "controle mental"

É improvável que o cibercrime consiga recrutar gêmeos idênticos para burlar verificações biométricas, e mais ainda que encontre mutantes capazes de mudar de forma ou controlar mentes. A parte verossímil nos clichês da ficção é o momento em que o impostor se revela por alguma atitude atípica, que pode ser uma expressão ou um simples gesto, como a forma de segurar a caneta.

Ao mesmo tempo em que a indústria fortalece suas soluções de biometria, as organizações não restringirão a proteção de transações e dados críticos à autenticação. Mesmo que o usuário apresente as mais fortes evidências de que é quem diz ser, se olha o que ele faz. Monitorar as interações das pessoas com transações e dados críticos é fundamental para interceptar golpes relacionados tanto a roubo de identidade quanto usuários comprometidos ou maliciosos. Os mecanismos para barrar impostores incluem esses controles em alto nível e também indicadores mais sutis, como características psicomotoras (o ritmo de digitar, o jeito de usar o mouse ou o smartphone, etc.).