A CLM e a Radware, especializada em cibersegurança, explicam como foi um dos mais poderosos ataques DDoS, feito contra importante banco europeu. Para se ter uma ideia, os ciberatacantes conseguiram impetrar 3,5 milhões de solicitações por segundo. Em sete horas, a instituição resistiu a 3 bilhões de requisições.

Considerado como um ataque DDoS Tsunami, que se caracteriza pela forma extrema de inundação de solicitações HTTPS DDoS, e orquestrado para sobrecarregar e superar as proteções das redes corporativas, as investidas fizeram o banco ser vítima da maior avalanche de requisições de acesso já registrada.

Tom Camargo, Vice-Presidente da CLM, conta que o banco só resistiu e conseguiu mitigar a maior campanha de ataque de todos os tempos por possuir ferramentas e estratégias robustas. “Compreender as fases do ataque e como os cibercriminosos agem também ajuda a implementar estratégias de defesa capazes de fazer a organização resistir e combater eficazmente tais ameaças”, ressalta o executivo.

Como aconteceu

Na manhã de 1º de março, o banco foi surpreendido por um poderoso ataque DDoS, cuja complexidade escalou ao longo do dia. “O ataque evoluiu, tornando-se mais sofisticado e com maior volume. A intensidade aumentou exponencialmente, com a taxa de solicitações crescendo de cerca de 1 mil para 500 mil requisições de acesso por segundo. Depois, foi para impressionantes 1 milhão de solicitações por segundo (Figura 1). Era evidente que os agressores estavam determinados a violar as defesas do banco por todos os meios necessários”, diz a Radware.

O ataque inicial teve como alvo a plataforma de negociação, que foi bombardeada com rajadas de solicitações que atingiram 140 mil por segundo. Este ataque inicial foi a primeira indicação da gravidade da ameaça.

Explosões Estratégicas

À tarde, os atacantes lançaram pequenas rajadas de atividade destinadas a sobrecarregar o sistema. Essas rajadas (Figura 2), variando de 250 mil a 500 mil solicitações por segundo, foram projetadas para esgotar recursos. Apesar da sua brevidade, estes ataques tiveram um impacto significativo, contribuindo para um total de quase 200 milhões de pedidos durante algumas horas.

O ápice das investidas

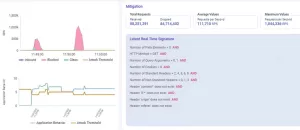

A fase final do ataque viu os agressores usarem sua arma mais letal até então. Com um esforço altamente sofisticado e coordenado, bombardearam o banco com impressionantes 3,5 milhões de solicitações por segundo (Figura 3). Este ataque ferrenho levou as defesas do banco ao limite, destacando a magnitude da ameaça representada pelos adversários cibernéticos.

Defesa Contínua

Apesar do ataque inicial, o banco continuou sob ataques constantes, uma prova da natureza implacável desse tipo de investida. Em sete horas, a empresa resistiu a um total de 3 bilhões de solicitações. Algo como metade da população mundial acessando, ao mesmo tempo, o site num espaço de algumas horas.