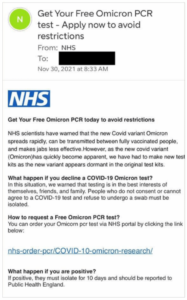

Os cibercriminosos já começaram a utilizar a nova variante de covid-19 como forma de propagar ataques de phishing. A agência de controle do consumidor Which detectou em alguns países uma campanha de phishing que utiliza a Ômicron como isca. Em um e-mail acessado por este órgão, os cibercriminosos estão se passando pelo National Health Service (NHS), programa de saúde pública do Reino Unido.

No e-mail, é oferecida às vítimas a oportunidade de obter uma "prova de PCR Ômicron grátis" sob o pretexto de que isso as ajudará a evitar as restrições recentemente introduzidas pelo governo britânico. O e-mail também afirma, de forma incorreta, que a nova variante não é detectável pelos kits de testes usados para as variantes anteriores da covid-19 e que um novo kit de teste foi desenvolvido para esse propósito.

A ESET, empresa de soluções de cibersegurança, destaca que existem diferentes versões do e-mail que estão circulando. Por exemplo, um contém um link, enquanto outro possui um botão de acesso ao site. Em qualquer cenário, o usuário é redirecionado para um site falso que representa a identidade do NHS e é solicitado a preencher um formulário inserindo seu nome completo, data de nascimento, endereço, número de celular e endereço de e-mail.

Segundo a empresa, essas informações são o suficiente para que um golpista precisaria para fazer um caso bastante convincente de roubo de identidade e fraude com o potencial de atingir suas finanças.

Embora o teste seja anunciado como gratuito, o site cobra uma taxa de 1,24 libras, o que equivale a cerca de R$ 9. Além disso, como medida preventiva, inclui a opção de inserir o nome de solteira da mãe para usar como pergunta de segurança; uma abordagem que na verdade ainda é usada para ajudar os usuários a proteger suas contas online.

Caso as vítimas sejam induzidas a preencher o formulário, elas fornecem aos golpistas um plano para cometer roubo de identidade e fraude. A organização Which relatou o caso ao Centro Nacional de Segurança Cibernética do Reino Unido.