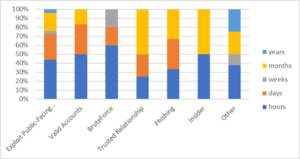

Relatório da Kaspersky aponta que ciberataques longos – que precisam de mais de um mês para serem descobertos – representaram 21,85% do total em 2023, aumento de quase 6% comparado a 2022. Fornecedores e parceiros (por meio de ataques de cadeira do suprimento) foram um dos principais vetores iniciais de infecção explorados pelos cibercriminosos. A conclusão é do levantamento Incident response analyst report 2023, que tem como intuito ajudar empresas na resposta e tratamento de incidentes.

Os ataques que exploram as relações de confiança entre duas ou mais empresas correspondem mais de 6% do número total de ataques de longa duração. Essa classificação inclui os tradicionais ataques à cadeia de suprimentos, mas também engloba outras categorias como conexões VPN, provedores de nuvem, uso de serviços de autenticação e chaves públicas (criptografias) e programas de afiados. Essa tendência possibilita que os criminosos realizem invasões em grande escala e com mais eficiência do que se realizassem ataques diretos individuais. Para muitas empresas, esses ataques podem ser devastadores e, como detectá-los leva mais tempo, é difícil distinguir a falha que originou essa invasão.

"As ameaças de cibersegurança evoluem continuamente, e nosso mais recente estudo enfatiza o papel crítico da confiança nos ciberataques. Em 2023 e pela primeira vez nos últimos anos, os ataques realizados por meio de supply chain / trusted relantionship estiveram entre os três vetores mais usados. Metade desses incidentes foi descoberto apenas depois de identificado um vazamento de dados" comenta Cristian Souza, Especialista em Resposta a Incidentes do Global Emergency Response Team (GERT) da Kaspersky.

A razão por trás da demora na descoberta é que a empresa utilizada como vetor inicial de infecção, que normalmente não sofre um dano direto, não se reconhece como vítima e pode relutar em colaborar. Além disso, as organizações afetadas precisam do auxílio da empresa que serviu como vítima inicial da invasão para entender como o ataque ocorreu para poder definir como agir a partir desse incidente.

Relações de trabalho de confiança são o principal foco de ataques de longa duração"Ao explorar essas relações, os criminosos podem estender os ataques e infiltrar-se nas redes por períodos prolongados, o que representa um risco significativo às organizações. É fundamental que as empresas continuem em alerta e priorizem medidas de segurança para proteger-se dessas táticas sofisticadas", completa Souza.

Para mitigar os riscos destacados no relatório, a Kaspersky recomenda:

• Promova uma cultura de conscientização sobre segurança entre seus funcionários e implemente políticas robustas de proteção às senhas.

• Restrinja o acesso público a portas de gerenciamento e imponha uma política de tolerância zero para o gerenciamento de patches.

• Faça backup dos dados críticos para minimizar os danos.

• Para reforçar a proteção da empresa contra ataques avançados e detectar os ataques nos primeiros estágios, adote serviços de segurança gerenciados, como o do Kaspersky Managed Detection and Response (MDR).

• Em caso de atividades suspeitas capazes de levar a violações ou de incidentes que já ocorreram, busque a ajuda de especialistas em cibersegurança que fornecem serviços, como o Kaspersky Incident Response.