Uma parte central de qualquer conferência para uma empresa é atrair e conquistar interesse das pessoas e outras empresas para seus negócios, seus produtos e serviços. Nesse sentido, muitas organizações de eventos e de conferências fornecem listas de leads para as empresas acompanharem, pois podem ser uma fonte significativa de receita potencial para os negócios.

No entanto, tais listas não são usuais para hackers. Mas, em uma reviravolta inteligente, os atacantes estão se inserindo no processo de entrega de listas de leads para roubar credenciais. De que maneira? Eles estão criando páginas da Web semelhantes à conferência ou ao evento em sites de desenvolvedores legítimos e fáceis de usar.

Pesquisadores da Check Point Research (CPR) identificaram um ciberataque singular de hackers que envolve registro em eventos e listas de geração de leads (ou seja, planilhas com milhares de dados de contatos de usuários).

A seguir, os pesquisadores do Check Point Software detalham como os hackers estão enviando e-mails falsos e criando páginas da Web falsificadas, neste caso, para fazer parecer que vêm da Anga Com, quando na verdade eles estão fazendo uma manobra para roubar credenciais e demais dados.

O ataque

Nesse ataque, os hackers criam páginas da Web semelhantes para roubar credenciais:

- Vetor: e-mail

- Tipo: link malicioso

- Técnicas: engenharia social, representação, coleta de credenciais

- Alvo: qualquer usuário final

Exemplo de E-mail

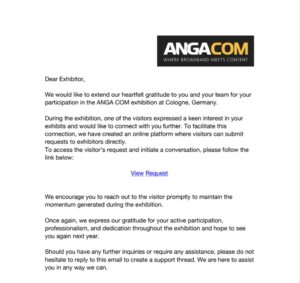

O golpe começa com um e-mail supostamente vindo da organização do evento Anga Com. No e-mail falso, os pesquisadores observaram que o endereço do remetente é um endereço do outlook[.]com, não da Anga Com. O texto do e-mail diz que alguém na conferência está interessado em saber mais sobre a participação do destinatário da mensagem e indica para clicar em um arquivo anexado ao e-mail para obter mais detalhes. Esse é o truque. Quem não gostaria de gerar novos negócios? Eles encorajam o usuário a clicar no anexo para saber mais, ou seja, um anexo malicioso.

O documento anexado fornece mais informações dizendo que a conferência criou uma plataforma online onde empresas e visitantes podem interagir e aponta "Clique no link para ver o pedido!".

Ao clicar, o usuário será redirecionado para uma página de login supostamente da Anga Com. Parece ser uma página legítima, porém, não é. Aqui está o problema: a URL dessa página é angacom[-]de[.]surge[.]sh . Mas, a URL real é angacom[.]de .

Acontece que surge[.]sh é um site usado por desenvolvedores para criação de sites. Assim, os hackers conseguiram criar uma página parecida com a Anga Com.

Quando os usuários inserem seu e-mail, ele será seguido por uma senha e, assim, as credenciais serão prontamente roubadas.

Técnicas

Há muita coisa acontecendo nesse ataque. Primeiro, há a representação pura e a engenharia social dessa conferência popular. Os hackers estão usando o nome da conferência e o potencial deslumbrante de futuros negócios para fazer os usuários clicarem em seus anexos e links.

Essa é a primeira parte, que requer pouca experiência por parte do hacker. Na verdade, mostra engenhosidade ao enviar o e-mail alguns dias após o término da conferência. Como as empresas tendem a postar que estão em tais conferências nas mídias sociais, fica mais fácil para os hackers identificar alvos em potencial.

O que requer mais habilidade é criar a página parecida. Felizmente para os hackers, existem ferramentas que os ajudam. Neste caso, a ferramenta da Surge[.]sh

O Surge[.]SH não é um site malicioso, mas, como muitos serviços legítimos, pode ser usado para fomentar atos ilegítimos. Ao alavancar a legitimidade da Surge, ele permite contornar os serviços de segurança.

Os usuários podem identificar o enredo vendo que a URL contém o domínio Surge. Mas, mesmo isso é potencialmente complicado. Como Anga Com está no nome da URL, os usuários podem pensar que Surge é a plataforma usada para hospedar os leads.

Resumindo, esse é um ataque inteligente e complicado que requer muita atenção especialmente do usuário final, e muita inteligência artificial dos serviços de segurança de e-mail com a capacidade de emular e reescrever links em anexos. Ao substituir os links no corpo e nos anexos do e-mail, os serviços de segurança podem prevenir melhor os ataques que ocultam os links nos anexos.

Os pesquisadores da Check Point Software e os especialistas da empresa da solução Harmony Email entraram em contato com a Surge em 1º de junho passado para informá-los sobre esse ataque e a análise que fizeram a respeito. Eles também entramos em contato com a Anga Com.

"Além de contatarmos a Surge e a Anga Com, nós também oferecemos orientação aos profissionais de segurança sobre como devem se proteger contra ataques semelhantes, ressaltando a importância dos serviços avançados de segurança de e-mail e a conscientização do usuário diante das crescentes ameaças à cibersegurança", explica Jeremy Fuchs, pesquisador e analista de cibersegurança na Check Point Software para solução Harmony Email.

Melhores práticas: orientações e recomendações

Para se proteger contra esses ataques, os profissionais de segurança podem fazer o seguinte:

- Implementar segurança que analisa todas as URLs e emula a página por trás dela.

- Aproveitar a proteção de URL que usa técnicas de phishing como esta como um indicador de um ataque.

- Lembrar os usuários de passar o mouse sobre todas as URLs para identificação.