Desde janeiro deste ano, organizações financeiras em todo o mundo vêm sendo alvo de ataques do malware conhecido como Trojan.Odinaff. Os ataques são discretos e parecem estar extremamente focados em organizações que operam nos setores bancário, de valores mobiliários, de negociação e folha de pagamento. Organizações que prestam serviços a essas indústrias também são de interesse dos ciberatacantes.

O Odinaff é comumente usado no primeiro estágio do ataque, para marcar uma posição na rede e, em seguida, instalar ferramentas adicionais no sistema invadido. Estas ferramentas têm características de um ataque sofisticado, que vem atormentado a indústria financeira. Os ataques requerem operações complexas, como a implantação metódica de uma série de back doors leves e com o propósito de construir ferramentas para os computadores de interesse específico.

Estima-se que o investimento para coordenação, desenvolvimento, implantação e operação dessas ferramentas durante os ataques seja bastante alto, pois os atacantes utilizam malwares customizados, construídos propositadamente para comunicações furtivas (Backdoor.Batel), descoberta de rede, roubo de credenciais e monitoração das atividades de funcionários.

Embora seja difícil de executar, esse tipo de ataque a bancos pode ser altamente lucrativo, chegando a centenas de milhões de dólares.

Ameaça Global

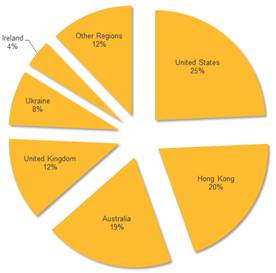

Ataques envolvendo Odinaff parecem ter começado em janeiro de 2016, atingindo diversos países, principalmente os Estados Unidos, seguido por Hong Kong, Austrália, Reino Unido e Ucrânia.

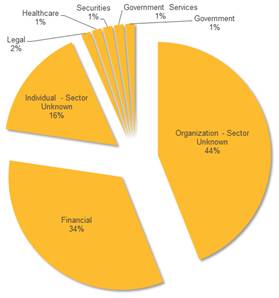

A maioria dos ataques com Odinaff, cuja natureza do negócio da vítima era conhecida, foi contra alvos financeiros, somando 34% do total. Foi registrado um pequeno número de ataques contra organizações de valores mobiliários, serviços jurídicos, de saúde e governamentais; no entanto, não está claro se todos tiveram motivação financeira.

Cerca de 60% dos ataques foram contra alvos cujo setor de atividade era desconhecido, mas, em muitos casos, os alvos foram computadores que executam aplicativos de software financeiro, o que significa que a razão do ataque provavelmente foi financeira.

Ponto inicial de ataque

Os atacantes Odinaff usam uma variedade de métodos para invadir as redes das organizações. Um dos mais comuns é por meio de documentos-isca que contém um macro malicioso. Se o destinatário ativar os macros, o Odinaff será instalado no computador.

O Trojan.Odinaff é usado para realizar a invasão inicial, enquanto outras ferramentas são implantadas para completar o ataque. Uma segunda peça de malware conhecido como Batle (Backdoor.Batel) é instalado para executar cargas úteis apenas na memória, o que significa que o malware pode manter uma presença furtiva em computadores infectados. Os ciberatacantes fazem uso extensivo de uma gama de ferramentas de hacking leves e ferramentas de software legítimas para vasculhar a rede e identificar os computadores principais.