Diariamente, novas variantes de malwares podem ser encontradas online, pois trata-se de uma das mais bem sucedidas estratégias de cibercriminosos encontrarem maneiras de disseminar vírus. O malware Agent Tesla teve um aumento de atividade no início da pandemia e, à medida que os hackers continuam a utilizá-los nos anos seguintes, eles evoluem suas técnicas e adotam novas táticas de ataque.

Por meio do laboratório X-Labs, a Forcepoin identificou recentemente uma estratégia comum, em que os criminosos utilizam e-mails como meio de entrega, anexando arquivos contaminados para atrair usuários de diversos provedores de serviços.

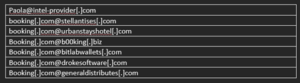

O remetente se passa por uma prestadora de serviços (que, neste exemplo a seguir, é o site internacional Booking.com), por meio de um arquivo em formato PDF que, ao ser aberto, instala um Remote Access Trojan (RAT), comprometendo o sistema.

A ilustração acima contém uma tentativa de golpe dos criminosos pelo Agent Tesla, que ao se passar por uma solicitação de reembolso relacionada a uma reserva feita no site da Booking.com, instrui o destinatário a abrir o PDF anexado para visualizar o extrato do cartão, e assim, consegue invadir e roubar dados, senhas e uma série de credenciais de acesso a informações sensíveis.

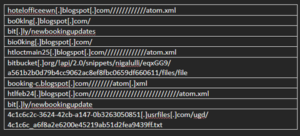

Neste caso, a Forcepoint identificou dois métodos distintos para efetuar o download da carga útil da próxima etapa: por meio de uma mensagem pop-up falsa que solicita a interação do usuário e pela URL de ação. Após abrir o PDF, uma mensagem pop-up simulada solicita a ativação do conteúdo para visualizar o extrato do cartão. Ao clicar na mensagem, o download da carga útil do malware é iniciado sem o conhecimento da vítima.

O PDF contém um link malicioso disfarçado como um link para o site da Booking.com. Ao clicar no link, a vítima é redirecionada para um site falso que simula a página de login da Booking.com. Ao inserir suas credenciais de login, a vítima as fornece aos criminosos, que podem utilizá-las para acessar contas online e roubar dados confidenciais.

Como identificar e se proteger do Agent Tesla e de cibercrimes semelhantes:

- Desconfie de e-mails não solicitados, mesmo que pareçam vir de empresas confiáveis.

- Verifique o remetente com atenção: procure por erros de ortografia ou gramaticais no endereço de e-mail.

- Não abra anexos suspeitos, mesmo que sejam de formatos conhecidos, como PDF.

- Utilize um antivírus atualizado e mantenha-o sempre ativo.

- Fique atento a comportamentos estranhos do seu computador, como lentidão ou travamentos frequentes.

Exemplos de remetentes falsificados:

Exemplos de URLs maliciosas coletadas: