A ESET analisou o cenário de vulnerabilidades durante 2022 para entender quais aplicativos, sistemas e produtos concentraram o maior número de vulnerabilidades, além de seus respectivos impactos.

Os dados destacados pela ESET são:

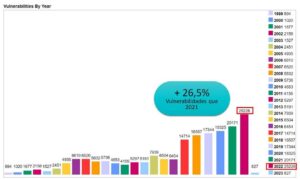

- Em 2022, foi atingido um pico histórico de vulnerabilidades relatadas, com um aumento de mais de 26% em relação a 2021.

- Quatro navegadores da web aparecem entre os cinco aplicativos com as vulnerabilidades mais relatadas.

- As vulnerabilidades de execução remota de código foram as mais relatadas em 2022.

"Essas informações nos fornecem valor para entender nosso nível de exposição a ameaças virtuais tanto no nível do usuário quanto da empresa, e para ter uma melhor visão geral de como trabalham os agentes mal-intencionados", explica Mario Micucci, Computer Security Researcher da ESET Latin America.

Em 2022, foi atingido um pico histórico de 25.226 vulnerabilidades relatadas em diferentes produtos e fabricantes. Esse dado representa um crescimento de 26,5% no número de vulnerabilidades reportadas em relação a 2021 e equivale a cerca de 70 vulnerabilidades por dia, situação que mostra que a média diária é constante e pode-se esperar um aumento nas detecções para este ano, quando comparado a 2022.

Vulnerabilidades relatadas por ano de 1999 a 2022. Fonte: CVE Details.

Das vulnerabilidades relatadas, apenas 3,4% são de natureza crítica. Isso representa uma queda em relação a 2021, onde a porcentagem de vulnerabilidades críticas relatadas foi de 5,81%. Portanto, embora mais vulnerabilidades tenham sido descobertas em 2022 do que em outros anos, sua gravidade foi menor.

Aplicativos com o maior número de vulnerabilidades relatadas em 2022

Os 10 aplicativos para os quais o maior número de vulnerabilidades foram relatados no ano passado são detalhados. A ESET recomenda prestar atenção às novas vulnerabilidades que são detectadas em um determinado software ou aplicativo da web para atualizar, além de instalar patches de segurança e não ser vítima de ataques que buscam explorar essas falhas.

Fonte: CVE Details

Vários navegadores da web aparecem entre os 10 principais aplicativos com os bugs mais relatados. O primeiro da lista é, na verdade, o navegador Google Chrome, usado por milhões de usuários. O segundo lugar é ocupado pelo navegador Firefox, que também é amplamente utilizado. Em terceiro lugar está o gerenciador de banco de dados Mysql, que também é amplamente utilizado tanto em infraestruturas de tecnologia quanto por usuários finais.

Sistemas operacionais com maior número de vulnerabilidades

Embora o Debian Linux seja apresentado como o sistema operacional com maior número de falhas de segurança relatadas na história até 2022, é importante esclarecer que não estamos necessariamente falando de vulnerabilidades críticas.

Fonte: CVE Details

Tendo isso em mente, no caso do Debian Linux, o número histórico de vulnerabilidades relatadas de 1999 a 2022 é de 7.489. Em 2022, foram relatadas 720 vulnerabilidades, sendo 2018 o ano em que o maior número foi registrado.Para o sistema Android, o recorde histórico foi alcançado em 2022 com 899 vulnerabilidades reportadas, superando 2020, que até agora foi o ano em que mais vulnerabilidades foram reportadas.

No caso do Fedora, é o terceiro sistema operacional com mais vulnerabilidades relatadas de 2007 a 2022, com um total de 4.108. Em 2022, foram relatadas um total de 906 vulnerabilidades, das quais 84 são de execução de código.

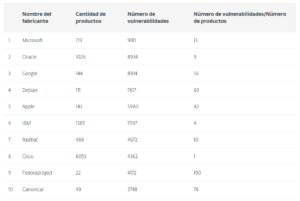

Fabricantes com mais vulnerabilidades relatadas em seus produtos

Fonte: CVE Details

Em relação às empresas de tecnologia que desenvolvem softwares e aplicativos voltados para usuários e empresas, a Microsoft está em primeiro lugar como fabricante que acumula o maior número de vulnerabilidades relatadas desde o seu surgimento. Mas, da ESET, eles esclarecem que para tirar melhores conclusões é importante considerar outras variáveis, como a evolução histórica, o número de produtos nos quais foram relatadas falhas e sua criticidade. Só assim é possível ter um panorama mais completo dos riscos a que pessoas e organizações estão expostas em função dos produtos que utilizam. A Microsoft, por exemplo, registra o maior número de vulnerabilidades, mas em uma base de 719 produtos, enquanto o Fedora, por exemplo, está em uma base de 22 produtos, dando uma média de 190 vulnerabilidades por produto.

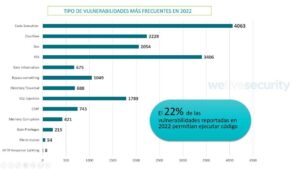

Tipo de vulnerabilidades mais relatadas em 2022

Vulnerabilidades de execução remota de código foram as mais relatadas em 2022.

Fonte: CVE Details

Em relação ao tipo de ameaças detectadas da ESET, elas indicam que o cenário é variado, mas as vulnerabilidades que permitem a execução de código se destacam com 22% das vulnerabilidades relatadas. É importante mencionar que esse tipo de vulnerabilidade é altamente crítica e arriscada.

Vulnerabilidades mais usadas por cibercriminosos em 2022 na região

Entre as cinco vulnerabilidades mais utilizadas pelos cibercriminosos em 2022 na América Latina, há duas que foram descobertas há 10 anos e afetam serviços massivamente utilizados. Um deles é o CVE-2012-0143, cujo exploit associado explora uma vulnerabilidade no Microsoft Windows e permite a execução remota de código arbitrário, e o segundo é o CVE-2012-0159, cujo exploit também explora uma vulnerabilidade no Microsoft Windows e permite o acesso remoto a um sistema vulnerável sem a necessidade de autenticação.

A esse respeito, Micucci da ESET adverte: "A validade dessas vulnerabilidades indica, sem dúvida, que ainda há falta de conscientização por parte dos usuários e deve soar o alarme para que eles defendam a implementação de boas práticas de segurança que incluem a instalação de atualizações e patches de segurança para evitar possíveis incidentes".

Além disso, da ESET, eles acrescentam que os aplicativos para uso massivo sempre estarão na mira dos invasores em busca de vulnerabilidades e não é por acaso que os aplicativos para uso massivo sempre têm mais riscos associados do que o resto para o qual os cibercriminosos se esforçam para desenvolver exploits e implantar seus ataques. Por isso, recomendam ficar atentos a novas vulnerabilidades, manter sempre os sistemas atualizados e ter uma solução de segurança instalada em todos os dispositivos.