Visando a criação de um mundo mais seguro para todos, o grupo de investigadores da Kaspersky Lab, em parceria com a startup russa Motorica, realizaram uma avaliação de vulnerabilidades nas soluções experimentais para próteses – neste caso uma mão biônica. Foram identificadas várias falhas que permitiam que terceiros acessassem, manipulassem, roubassem ou até mesmo excluíssem dados privados dos usuários da prótese. Um relatório foi apresentado à fabricante e foi possível solucionar estes problemas de segurança.

A Kaspresky Lab acredita que a Internet das Coisas vai além de relógios conectados ou residências inteligentes, uma vez que engloba ecossistemas complexos, avançados e cada vez mais automatizados. No futuro, as tecnologias poderão deixar de serem simples dispositivos de apoio, tornando-se corriqueiras e sendo utilizadas por consumidores ávidos por expandir a capacidade do corpo humano em um processo de "cibernetização". Portanto, é importante que todos os riscos com potencial para serem explorados por invasores sejam minimizados por meio de investigação e resolução de falhas de segurança nos produtos atuais e em sua infraestrutura de suporte.

Kaspersky Lab e Motorica: Protegendo o futuro dos membros artificias

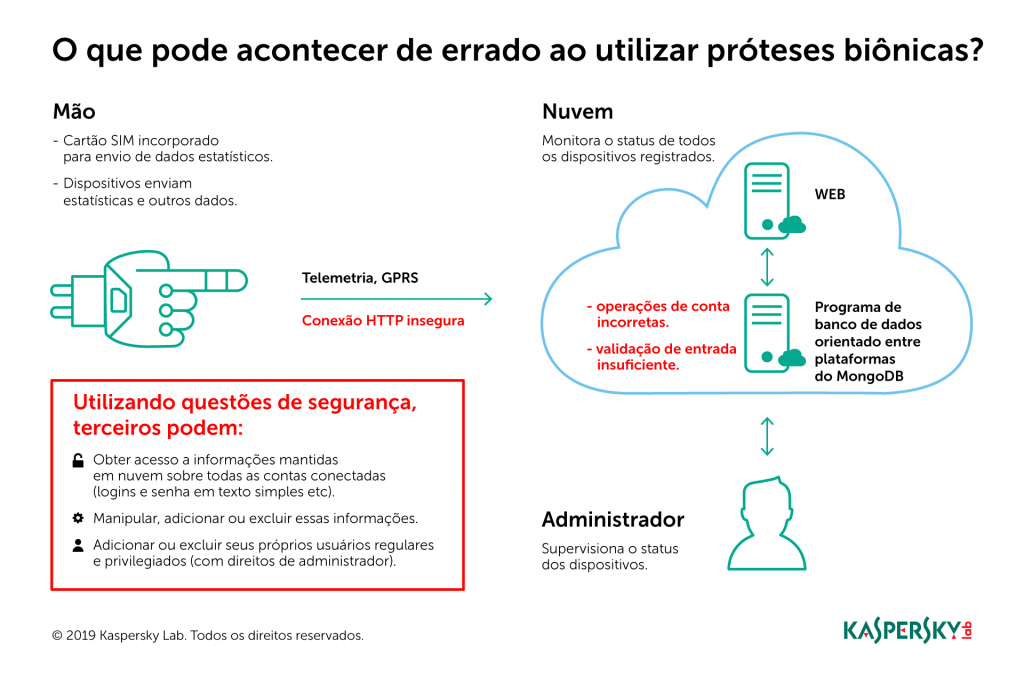

Nesta parceria entre o departamento de segurança industrial (ICS Cert) da Kaspersky Lab e a Motorica, a solução analisada foi um sistema em nuvem para monitorar o status de todos os dispositivos biomecânicos registrados. Ela também disponibiliza um conjunto de ferramentas para a análise das condições técnicas de dispositivos inteligentes como cadeiras de rodas, mãos e pés biônicos de outros desenvolvedores.

A pesquisa inicial identificou vários problemas de segurança. Eles incluem conexões HTTP inseguras, operações incorretas referente às contas e falta de validação na entrada de dados no sistema. Quando em uso, a prótese de mão transmite dados para o sistema em nuvem e, por conta das falhas de segurança, um atacante poderia:

• Obter acesso às informações armazenadas na nuvem sobre todas as contas conectadas, o que incluem logins e as senhas dos dispositivos protéticos e de seus administradores, pois estes estavam em texto simples;

• Manipular, adicionar ou excluir estas informações;

• Adicionar ou excluir usuários regulares ou com privilégios (administrador).

"As novas tecnologias estão nos levando a um novo mundo em termos de dispositivos biônicos de assistência. Agora, é de extrema importância que os desenvolvedores dessas tecnologias colaborem com os fornecedores de soluções de cibersegurança. Dessa maneira, poderemos garantir que até os casos de ataque teóricos sobre o corpo humano sejam impossíveis", declara Ilya Chekh, CEO da Motorica.

Tal postura só vem a reforçar a missão do ICS CERT. "A Motorica é uma empresa inovadora, confiável e socialmente responsável, focada na resolução dos desafios que pessoas com deficiências físicas enfrentam. Conforme a empresa se prepara para crescer, queremos garantir que as medidas de segurança corretas estejam em vigor. Os resultados de nossas análises são um ótimo lembrete de que é necessário integrar a segurança às novas tecnologias desde sua concepção. Esperamos que outros desenvolvedores de dispositivos conectados avançados queiram colaborar com o setor de segurança para compreender e resolver as vulnerabilidades dos dispositivos e sistemas e tratem a proteção dos dispositivos como parte integral e essencial do desenvolvimento", afirma Vladimir Dashchenko, pesquisador de segurança industrial (ICS CERT) da Kaspersky Lab.

Para manter os dispositivos seguros, o pesquisador da Kapersky Lab recomenda às empresas que:

• Confiram os modelos de ameaças e as classificações de vulnerabilidades referentes às tecnologias web e de IoT relevantes, fornecidos por especialistas do setor, como o Projeto OWASP IoT;

• Apresentem práticas de desenvolvimento de software seguro de acordo com o ciclo de vida correto. Para avaliar as práticas de segurança de software existentes, elas devem usar uma abordagem sistemática, como o OWASP OpenSAMM;

• Estabeleçam um procedimento para obter informações sobre as ameaças e vulnerabilidades relevantes a fim de garantir uma resposta rápida e adequada a qualquer incidente;

• Atualizem regularmente os sistemas operacionais, aplicativos e software do dispositivo, assim como as soluções de segurança;

• Implementem soluções de cibersegurança desenvolvidas para analisar o tráfego de rede, detectar e impedir ataques de rede no limite da rede corporativa e no limite da rede de TO;

• Usem uma solução de proteção com a tecnologia de detecção de anomalias usando Machine Learning (MLAD, Machine Learning Anomaly Detection) para revelar desvios do comportamento dos dispositivos de IoT e permitir a detecção precoce de ataques, falhas ou danos do dispositivo.

简体中文

简体中文 Nederlands

Nederlands English

English Français

Français Deutsch

Deutsch Italiano

Italiano Русский

Русский Español

Español