O Cerber se tornou uma das famílias mais notórias e populares de ransomware em 2016 e usou uma ampla variedade de táticas, incluindo a potencialização de plataformas em nuvem e Windows Scripting além de adicionar o comportamento do tipo não-ransomware, tal como ataques de negação de serviço distribuído.

Segundo a Trend Micro uma razão para esta popularidade se deve ao fato de que o Cerber é frequentemente comprado e vendido como serviço (ransomware-as-a-service ou RAAS).

A última versão do Cerber, conta com funções semelhantes às variantes anteriores, como o uso de mecanismo de voz é entregue também pelos exploit kits Magnitude e Rig.

O que difere é que na versão Cerber 3.0, os usuários são redirecionados para os servidores destes exploit kits por meio de anúncios que aparecem em uma janela pop-up, depois que os alvos clicam em um vídeo para jogar.

O último passo leva ao download do Cerber. Apesar desta campanha de malvertisements já ter afetado vários países, o ataque está fortemente concentrado em Taiwan. E mesmo que o ransomware esteja sendo executado há meses, somente agora o Cerber 3.0 foi lançado como payload.

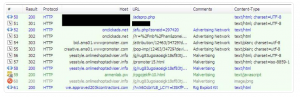

No caso do exploit Magnitude, foi utilizado um redirecionamento simples de script. O Rig, por outro lado, abriu um site no plano de fundo que continha uma imagem de sites legítimos para compra de roupas nos EUA, fazendo com que o anúncio parecesse menos suspeito.

Cadeia de redirecionamento do kit Rig exploit

Apesar de alguns traços divergentes em relação à versão original, o Cerber continua praticamente o mesmo. O bilhete inicial de resgate usa a mesma escrita, essencialmente inalterada a partir de versões anteriores:

No entanto, a Trend Micro observou que a taxa de câmbio de Bitcoins mudou em relação às outras versões. Na primeira versão, o Cerber exigia 1,24 BTC (~US$523, em 04 de março de 2016) com o prazo de sete dias para que as entidades afetadas efetuassem o pagamento. O Cerber 3.0 pede 1 BTC imediatamente, mas caso o usuário demore mais de cinco dias para pagar, o valor aumenta para 2 BTC.

Os arquivos criptografados são renomeados para uma extensão de arquivo *.cerber3. As shadow copies também são apagadas pelo ransomware, para evitar que qualquer backup com base nesse recurso possa ser restaurado. É também usada uma voz feminina para que os usuários saibam que os seus arquivos foram criptografados – tal como a versão inicial do Cerber.

简体中文

简体中文 Nederlands

Nederlands English

English Français

Français Deutsch

Deutsch Italiano

Italiano Русский

Русский Español

Español